Dépannage informatique et infogérance : deux prestations qu’on confond à tort

Un dépanneur répare ce qui casse. Un responsable informatique externalisé pilote ce qui doit rester fiable. Voici pourquoi comparer leur prix n’a pas de sens.

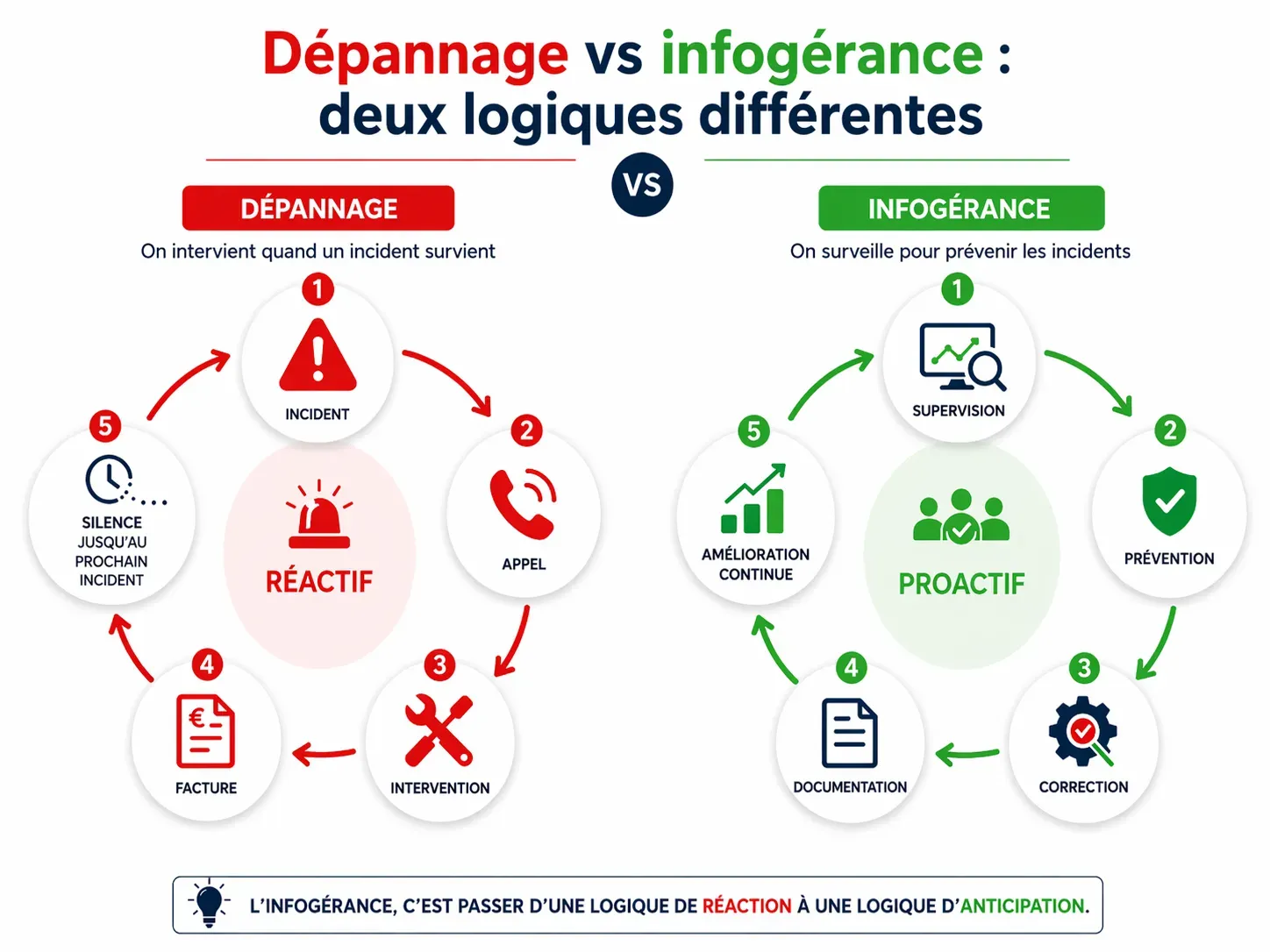

Comparer une prestation de dépannage informatique facturée à l'heure et une prestation d'infogérance facturée mensuellement, uniquement sur leur prix, est trompeur. Le dépannage intervient lorsqu'un problème survient : un ordinateur qui ne démarre plus, une messagerie bloquée, une connexion Internet devenue inutilisable. L'infogérance consiste à piloter votre informatique au quotidien : comptes utilisateurs, gestion des arrivées et départs collaborateurs, droits d'accès aux données, matériel, cybersécurité, sauvegardes et bien plus encore.

Le dépannage répond à un incident.

Un responsable informatique externalisé prend en charge la continuité.

Un dirigeant qui reçoit deux devis, l'un à 90 € HT/heure d'intervention, l'autre à 69 € HT par utilisateur et par mois, pense comparer deux prix. En réalité, il compare deux prestations, deux niveaux de prise en charge et deux manières de travailler très différentes : l'une centrée sur la correction des problèmes lorsqu'ils surviennent, l'autre sur la surveillance, la prévention, la détection et la correction des incidents.

Il ne s'agit donc pas d'une différence de prix mais d'une différence d'approche et de périmètre.

Cet article explique la différence concrète entre les deux approches, avec des exemples, un tableau de périmètre et un ordre de grandeur du coût total sur trois ans, à périmètre explicité. J’emploie le terme infogérance au sens d’une prestation de pilotage IT externalisé, et non d’un simple contrat de support technique.

Deux types de prestations, pas forcément deux métiers

Avant de comparer des chiffres, précisons ce que l'on compare. Dans cet article, je n'oppose pas deux métiers mais deux types de prestations : d'un côté le dépannage informatique (aussi appelé maintenance curative), facturé à l'intervention ; de l'autre, l'infogérance, facturée au forfait mensuel pour un périmètre défini à l'avance.

La nuance est importante, parce que la réalité du marché ne se laisse pas réduire à deux métiers bien séparés :

- Certains prestataires font uniquement du dépannage : ils interviennent à la demande, réparent, facturent, et n'ont pas vocation à piloter votre système d'information (SI) dans la durée. C'est le métier traditionnel du dépanneur informatique. Quand rien ne casse, rien n'est facturé. L'approche est strictement réactive.

- Certains prestataires travaillent principalement avec un forfait mensuel fixe d'infogérance : ils prennent en charge un périmètre défini à l'avance qui comprend habituellement la supervision continue, le support utilisateur, la maintenance préventive et curative, la sécurité, les sauvegardes, la gestion des comptes utilisateurs et des droits. Ils veillent sur le système d'information de leurs clients en continu, que quelque chose tombe en panne ou non. C'est un métier de pilotage, qui peut inclure la réparation mais ne s'y limite pas.

- Certains infogéreurs assurent eux-mêmes le dépannage de leurs clients sous contrat lorsqu'un incident survient, ou le sous-traitent à des dépanneurs partenaires.

- Certains infogéreurs proposent aussi, en dehors de leur offre d'infogérance, des prestations de dépannage ponctuel pour des entreprises qui ne sont pas leurs clientes au forfait. Ces interventions sont alors facturées comme chez un dépanneur classique.

- D'autres combinent les deux logiques dans des offres hybrides : un forfait mensuel allégé pour le pilotage, couplé à un pack d'heures d'intervention, par exemple, avec un tarif horaire préférentiel au-delà.

Autrement dit, quand je parle de dépannage dans la suite de l'article, je désigne la prestation elle-même, une intervention facturée à l'acte pour résoudre un problème, quel que soit l'acteur qui la délivre (dépanneur pur ou infogéreur hors contrat). Et quand je parle d'infogérance, je désigne le pilotage continu d'un système d'information au forfait, avec un périmètre contractuel couvrant la supervision, la prévention et la sécurité autant que la réparation.

Leur confusion vient du fait que, pour un dirigeant qui n'a jamais bénéficié de pilotage IT, tout ce qui dépasse la réparation est invisible, jusqu'au jour où ça ne l'est plus.

Deux modèles économiques, deux incitations différentes

Au-delà de la question du périmètre, les deux modèles diffèrent sur un point plus fondamental : l'alignement des intérêts entre le prestataire et son client.

Dans le modèle infogérance, le prestataire est souvent rémunéré un montant fixe chaque mois, quel que soit le nombre d'incidents. Qu'il y en ait 0 ou 10 couverts par le périmètre du contrat dans le mois, sa facture ne bouge pas. Résultat : il a tout intérêt à ce que votre système d'information tourne bien. Plus la solution de cybersécurité est robuste, plus la maintenance préventive des appareils est sérieuse, plus la supervision détecte finement les signaux faibles d'une anomalie à venir, moins il a besoin d'y passer de temps. Ce temps gagné, il peut l'investir ailleurs, à développer son activité par exemple. De son côté, le client voit son SI fonctionner, ses équipes rester productives et sereines. C'est gagnant-gagnant : les deux parties ont intérêt à ce que le système d'information soit bien tenu.

Dans le modèle dépannage, la logique économique s'inverse. Le revenu du dépanneur est directement corrélé au nombre d'incidents qu'il facture. Chaque heure d'intervention est une heure de chiffre d'affaires ; un mois sans panne est un mois sans revenu. Il a donc tout intérêt à répondre exactement à la demande qu'on lui adresse, à traiter l'incident pour lequel il est appelé, et à s'en tenir là. Proposer spontanément de fiabiliser une configuration fragile, vérifier un risque de sécurité qu'on ne lui a pas demandé de regarder, documenter une procédure pour éviter le prochain incident : tout cela relève de son bon vouloir ou d'une facturation complémentaire. Les intérêts du prestataire et ceux du client divergent.

La grande majorité des professionnels est honnête, compétente, et rend souvent service bien au-delà du strict périmètre facturé. Mais, regardons le modèle économique en face : il ne récompense pas la prévention, il récompense la réparation. Et, ce qui n'est pas récompensé finit rarement en haut de la liste des priorités.

Pour un dirigeant, la question à se poser n'est donc pas seulement "combien ça coûte ?" mais également "mon prestataire IT est-il rémunéré pour intervenir quand un problème survient, ou pour maintenir mon système d'information dans un état stable ?"

Différences de périmètre entre l'infogérance et le dépannage informatique

La vraie différence n'est pas forcément dans la compétence technique : elle est dans ce qui est réalisé d'emblée, et ce qui ne l'est pas.

| Prestation | Dépannage | Infogérance |

|---|---|---|

| Création et suppression des comptes utilisateurs | Sur demande, facturé à l'acte | Processus suivi |

| Gestion des arrivées et départs collaborateurs | Sur demande, facturé à l'acte | Processus suivi |

| Revue périodique des droits d'accès aux données | Sur demande, facturé à l'acte | Revues planifiées |

| Supervision des signaux de sécurité Microsoft 365 | Traitée si incident signalé, facturé à l'acte | Processus suivi |

| Configuration et suivi de la délivrabilité e-mail | Traitée si incident signalé, facturé à l'acte | Processus suivi |

| Sauvegardes, supervision et tests de restauration | Installation possible, suivi rarement inclus | Processus suivi |

| Mises à jour des appareils et serveurs | Sur demande, facturé à l'acte | Processus suivi |

| Documentation et inventaire du parc | Non | Maintenus à jour |

| Pilotage budgétaire IT | Non | Inclus |

| Coordination avec les autres prestataires (FAI, éditeurs, hébergeurs) | Non | Inclus |

| Priorisation des risques et feuille de route | Non | Revue au minimum annuelle |

Trois exemples concrets de ce que ce périmètre élargi change concrètement

Exemple 1 : le compte dormant

Un commercial quitte l'entreprise fin juin. Personne ne désactive son compte Microsoft 365 : ce n'est pas une panne, ça ne se voit pas, ça n'a donc pas été signalé au dépanneur habituel et le service RH ignore que cette désactivation doit être demandée. En septembre, son mot de passe, réutilisé sur un site tiers piraté, apparaît dans une fuite de données. Un attaquant s'authentifie sur son compte Microsoft, a accès aux données de l'entreprise qu'il exfiltre et revend sur le dark web. Personne ne s'en aperçoit. Quelques mois plus tard, les répercussions sur la réputation et les revenus de l'entreprise ont été lourdes, lorsque les données exfiltrées ont été exploitées. Avec un responsable IT externalisé, la désactivation du compte aurait été faite au départ du salarié, réduisant fortement le risque d'exploitation du compte.

Exemple 2 : les e-mails qui tombent en spam

Une PME envoie ses devis et communique avec ses prospects grâce à Microsoft 365. Un changement de nom de domaine a été effectué il y a quelques mois. Tout semble fonctionner, aucun message d'erreur n'apparaît. Cependant, une partie des e-mails envoyés aux prospects atterrit en spam ou est bloquée silencieusement. Personne n'appelle le dépanneur : il n'y a pas de panne apparente. Le dirigeant se demande pourquoi la prospection fonctionne moins bien qu'auparavant mais est loin de se douter qu'il s'agit d'une erreur de configuration du nouveau nom de domaine. Mais, il y a bien un problème de configuration ayant un impact direct sur les revenus de l'entreprise. Avec un responsable IT externalisé, la supervision de la délivrabilité des mails ainsi que des configurations est continue, permettant d'éviter ce type de scénario.

Exemple 3 : la sauvegarde jamais testée

Une association utilise Microsoft SharePoint pour partager et archiver ses documents. Un logiciel de sauvegarde tiers fonctionne bien, les rapports sont au vert. Un jour, un utilisateur supprime par erreur un espace entier. La personne en charge des sauvegardes, dont ce n'est pas le métier, lance une restauration et découvre que l'outil sauvegardait bien les fichiers, mais pas les droits d'accès. Six heures de paramétrage manuel ont été nécessaires pour rétablir les permissions sur les données. En mode dépannage, la sauvegarde n'est pas dans le périmètre standard. Dans le cadre d'un contrat d'infogérance, les sauvegardes sont testées régulièrement, via des restaurations sur un environnement de test, assurant un bon fonctionnement en cas de besoin.

Les angles morts du modèle à la panne

Le point commun des trois exemples ci-dessus : aucun n'est une panne franche. Ce sont des dérives lentes, des oublis, des configurations hasardeuses, des comptes qui traînent. Rien ne se casse visiblement. Aucun utilisateur n'est bloqué. Par conséquent, personne n'appelle le dépanneur et les problèmes persistent silencieusement.

Parmi les angles morts les plus fréquents dans les systèmes d'information de PME de 10 à 50 personnes qui reposent sur du dépannage :

- Les comptes d'anciens salariés qui restent actifs pendant des mois

- Des antivirus sans licence active, sans mises à jour ou qui déclenchent des alertes que personne n'analyse

- Les droits d'accès aux dossiers partagés s'accumulent au fil des mouvements internes, sans que personne ne sache vraiment qui a accès à quoi

- Les alertes de sécurité Microsoft Defender remontent mais ne sont lues ou comprises par personne

- La délivrabilité des e-mails se dégrade sans qu'aucun indicateur ne soit suivi

- Les ordinateurs et smartphones ne sont pas systématiquement mis à jour : certains restent des mois, voire des années, sans mise à jour critique

- Les sauvegardes semblent fonctionner, mais leur exécution n'est pas vérifiée et aucune restauration n'est testée

- Le départ d'un collaborateur ne déclenche pas de checklist d'offboarding

- Aucun inventaire du parc n'existe : personne ne sait précisément combien de postes, téléphones et licences sont en cours d'utilisation

- Conséquence du point précédent, l'entreprise ne peut pas prévoir ni budgétiser correctement ses prochains achats IT.

Prises isolément, ces dérives ont rarement un coût à court terme. Toutefois, elles peuvent coûter très cher lorsqu'elles se rencontrent.

Un compte d'un ancien salarié encore actif + un mot de passe ayant fuité + des droits d'accès trop larges = les trois ingrédients d'un incident cyber majeur.

Selon le panorama de la cybermenace 2024 de l'ANSSI, 37 % des victimes de rançongiciels recensées par l'agence sont des PME, TPE ou ETI. Et, selon le sondage OpinionWay 2025 pour Cybermalveillance.gouv.fr, 65 % des TPE-PME comptant au moins un salarié permanent déclarent ne pas avoir de collaborateur, département ou personne spécifiquement en charge de l'informatique.

Une PME sans pilotage IT n'est pas une PME sans incidents. C'est une PME où les incidents mettent plus longtemps à être détectés.

Pourquoi ce travail reste invisible

Un paradoxe rend ce sujet difficile à voir de l'extérieur : quand le pilotage IT est bien conduit, il ne se passe pas grand-chose. Et, lorsqu'il se passe quelque chose, l'incident est vite oublié. Pas d'alerte spectaculaire, pas de facture d'urgence, pas de sinistre à raconter. Les comptes sont désactivés au bon moment, les mises à jour passent en silence, les sauvegardes fonctionnent réellement, les e-mails sont bien reçus. Le travail est visible par son absence de conséquence.

Le sondage Cybermalveillance 2025 cité plus haut donne un autre chiffre qui éclaire ce point : dans 80 % des TPE-PME interrogées, c'est le chef d'entreprise lui-même qui endosse le rôle de responsable informatique, en plus de son métier principal. Autant dire que l'attention réelle portée aux signaux faibles du système d'information est, par construction, limitée.

Autre différence souvent sous-estimée : la connaissance accumulée. Un prestataire qui suit l'entreprise dans la durée connaît les utilisateurs, les outils critiques, les dépendances, les habitudes de travail, les prestataires déjà en place et l'historique des incidents. Cette mémoire opérationnelle réduit le temps de diagnostic et évite de repartir de zéro à chaque appel.

À l'inverse, une informatique mal gérée est rarement silencieuse pour ceux qui la subissent. Les employés accumulent les frictions quotidiennes : accès qui ne marche pas, logiciel qui bugue, impression capricieuse, fichier introuvable, lenteurs inexpliquées. Ces frictions sont rarement remontées au dirigeant dans leur globalité. Chacune semble mineure. Cumulées, elles érodent la qualité de vie au travail (QVT) et la performance collective.

Plus grave : la dérive d'un système d'information non piloté peut déboucher sur des incidents de cybersécurité, souvent non détectés pendant des semaines ou des mois. Un attaquant qui obtient un accès a tout intérêt à ne pas se faire repérer : il exfiltre des données au fil du temps, en toute tranquillité, jusqu'à ce qu'une rançon tombe ou qu'un client signale une fuite. Selon le rapport Hiscox 2025 sur la gestion des risques cyber, le paiement d'une rançon ne garantit pas un retour normal à l'activité : 60 % des entreprises ayant payé déclarent avoir récupéré tout ou partie de leurs données, 41 % ont malgré tout dû reconstruire leur système, et 31 % ont reçu une demande d'argent supplémentaire.

Un dirigeant qui paie uniquement des dépannages voit sa facture IT. Il ne voit pas les comptes dormants, les droits trop larges, les sauvegardes non testées, les alertes ignorées. Ce que le forfait finance, ce n'est pas seulement des heures d'intervention, c'est la présence continue de quelqu'un qui pilote l'ensemble de votre système d'information pour vous.

Le coût de chaque modèle sur 3 ans

Puisque les deux offres ne couvrent pas le même périmètre, les comparer sur leur montant n'a que peu de sens. Je propose un calcul plus utile : à quoi ressemble un ordre de grandeur prudent du coût de chaque modèle sur 3 ans, pour une PME de 25 personnes en Île-de-France, en intégrant ce que chaque modèle ne couvre pas ?

Côté dépannage

Un relevé de grilles tarifaires publiques de plusieurs prestataires informatiques effectué en avril 2026 (source) montre des tarifs d'intervention ponctuelle généralement compris entre 70 € et 150 € HT de l'heure pour les professionnels, selon la zone, le délai d'intervention, le déplacement inclus ou non, et le niveau d'urgence. En Île-de-France, les tarifs publics observés se situent fréquemment autour de 95 € à 150 € HT/h. Pour cette simulation, j'ai retenu 95 € HT/h comme hypothèse prudente, hors majorations d'urgence et hors frais de déplacement éventuels.

Pour une PME de 25 personnes sans supervision, une hypothèse raisonnable couvre 80 à 140 heures d'intervention par an, comprenant support récurrent, incidents matériels et urgences. Cela donne entre 7 600 € et 13 300 € par an, soit 22 800 € à 39 900 € HT sur 3 ans en coût direct hors majorations éventuelles.

À cela s'ajoute le coût caché des arrêts d'activité (deux demi-journées immobilisant 20 personnes/an en hypothèse basse, soit 4 200 à 4 800 €/an), et surtout le coût de ce qui n'est pas fait : pas de pilotage, pas de supervision, pas de maintenance préventive. Le coût cybersécurité, impossible à chiffrer à l'avance, reste entièrement porté par l'entreprise. S'ajoute à cela le volet qualité de vie au travail, que des équipements informatiques bien entretenus permettent d'améliorer.

Au total, le modèle à la panne représente donc environ 35 400 € à 54 300 € sur 3 ans, hors incident cyber majeur, hors coût du pilotage non réalisé, hors impact sur la QVT.

Côté infogérance avec un responsable informatique externalisé

L'offre Premium de Syntik est à 69 €/utilisateur/mois. Pour 25 personnes : 25 × 69 × 36 = 62 100 € sur 3 ans. Ce montant couvre un périmètre beaucoup plus large que le dépannage ponctuel : pilotage, supervision, maintenance préventive et curative, support utilisateur, solution de cybersécurité administrée, sauvegardes testées, sensibilisation continue à la cybersécurité et gestion courante du système d'information, selon les limites prévues au contrat. Les interventions récurrentes ne sont plus facturées. Seuls les projets hors périmètre (migration, achat de matériel) sont facturés séparément. Lorsqu'un incident survient, comme la perte ou la panne d'un ordinateur, les processus mis en place permettent au salarié affecté de récupérer rapidement un appareil fonctionnel, avec une perte de données fortement limitée et bien souvent nulle, lorsque la synchronisation et les sauvegardes sont correctement configurées.

Le forfait se situe au-dessus de la borne haute de cette simulation dépannage, en euros visibles.

Assumer cet écart est essentiel, parce que la bataille ne se joue pas là. Elle se joue sur deux axes que le dépannage n'adresse pas : la prévisibilité budgétaire (une ligne connue en janvier pour toute l'année, sans dérive brutale en cas d'année à incidents) et le périmètre réel couvert (tout ce qui n'est pas une panne mais qui, non traité, devient un incident). À périmètre réel, le forfait devient comparable sur le coût direct et beaucoup plus lisible sur le risque, la prévention et la continuité.

La vraie question n'est donc plus "lequel coûte moins cher ?" mais "de quel périmètre avez-vous besoin ?"

Quand le dépannage seul peut convenir

Le forfait mensuel fixe n'est pas toujours la bonne réponse. Voici trois cas où le dépannage garde tout son sens :

- Les très petites structures, entrepreneurs individuels ou de moins de 5 ordinateurs, avec un usage bureautique simple, sans donnée critique et sans enjeu de conformité. Le volume d'incidents annuel est faible, le coût aussi. Un forfait à 49 € par utilisateur coûterait plus cher qu'une intervention tous les trimestres.

- Les environnements techniquement stables, figés, sans évolution prévue, sans besoin de conformité. C'est rare mais ça existe dans certains secteurs artisanaux ou micro-associatifs.

- Les structures à budget très contraint sur l'année, qui acceptent en toute conscience le risque d'une dérive en cas d'incident. Choix défendable si les données sont sauvegardées ailleurs et qu'un arrêt d'activité de quelques jours est dénué de conséquence grave.

À l'inverse, le forfait a lui aussi ses limites qu'il faut nommer. Un responsable informatique externalisé solo comme Syntik opère avec une capacité plafonnée (environ 175 postes, 6 à 7 clients) et ne fournit pas d'astreinte humaine 24h/24. Pour une structure qui exige une disponibilité totale sur des créneaux nocturnes ou le week-end, le modèle ne convient pas. La transparence sur ce point fait partie du contrat.

Savoir où vous en êtes vraiment

Le débat "dépannage ou infogérance avec responsable IT externalisé" n'est pas un débat de coût mensuel. C'est un débat de périmètre de responsabilité. Une PME qui confie son informatique à un dépanneur paie pour la réparation de ce qui casse. Une PME qui confie son informatique à un responsable IT externalisé paie pour que son système d'information soit suivi, sécurisé et piloté dans la durée. Ces deux offres sont utiles, mais elles n'ont pas les mêmes objectifs.

Le responsable IT externalisé ne se limite pas à maintenir l'existant. Il aide aussi à arbitrer : faut-il renouveler cet équipement cette année ou l'an prochain ? A-t-on vraiment besoin d'acheter un nouvel ordinateur ? Et, si oui, quel modèle privilégier ? Quels outils sont les plus adaptés à la situation de mon entreprise ? Quels risques traiter en priorité ? Quelle dépense IT peut attendre ? Ce rôle de conseil est rarement possible dans un modèle à la panne, car tout ceci nécessite une vision globale du système d'information et du fonctionnement de l'entreprise.

Pour un dirigeant, la bonne question n'est donc pas "combien coûte le forfait ?", mais "qu'est-ce qui n'est pas piloté aujourd'hui, combien cela nous coûte déjà, et que se passerait-il si ça dérivait ?"

Pour une PME de 15 à 50 personnes en Île-de-France qui veut répondre concrètement à cette question, Syntik propose un diagnostic IT 360 : 1 à 2 jours d'audit selon la taille et la complexité de l'entreprise et un rapport complet fondé sur les recommandations de l'Agence Nationale de la Sécurité des Systèmes d'Information (ANSSI) comprenant une feuille de route IT intelligible, priorisée et budgétisée qui vous est présentée lors de la réunion de restitution. Tarif à 1 750 €, avec une remise de 25 % à 75 % si une offre d'infogérance est signée dans les 60 jours.

Le diagnostic ne vous engage à rien. Il vous donne, noir sur blanc, la cartographie de votre système informatique, des risques, de ce qui fonctionne, de ce qui devrait être amélioré. Vous pouvez ensuite continuer avec moi ou bien le transmettre au prestataire de votre choix.